Introducción

Mucho se habla de el mundo de la ciberseguridad de la necesidad de contar con firewalls, detectores de intrusos, protección contra amenaza, software anti malware, etc, pero poco se dice de lo básico y elemental para asegurar nuestras redes, ya sea hogar o de la empresa, contra ataques de conexiones no autorizadas.

El cibercrimen es una actividad ilícita, por lo tanto por mucha preparación técnica que haya en los cibercriminales, no dejan de ser ladrones cuyo objetivo es hacerse de bienes que no les pertenece.

El ciber criminal buscará vulnerabilidades en nuestras redes y sistemas informáticos antes de siquiera intentar un ataque, de la misma forma que un ladrón buscará ventanas abiertas, puertas mal cerradas o cerraduras de fácil violación en vez de intentar (por ejemplo) tratar de echar abajo la puerta.

Veamos la siguiente analogía. Imaginemos que tenemos una parcela en el campo. Para protegernos, le ponemos un portón grande y robusto, además de cámaras de seguridad y perros adiestrados. ¿Está mi parcela segura si el perímetro de mi propiedad es un simple cierre en base a palos y alambres?

Tomando esta analogía y llevándola al plano de las redes LAN hogar y empresariales las cuales están compuestas servidores, computadores personales, teléfonos móviles, impresoras, cámaras de seguridad, etc, podemos decir firmemente que ese UTM de última generación instalado al borde del Internet con elementos avanzados de inspección de tráfico y detección de ataques, sirve de poco si un hacker se conecta con sus herramientas diréctamente a nuestra red ya sea por cable o vía WiFi, ya que una vez conectado, es decir adentro de nuestra casa, le será más facil conocer las eventuales vulnerabilidades de nuestros computadores, impresoras, cámaras de seguridad, etc.

Entonces ¿cómo protegernos? A continuación vamos a ver algunos consejos prácticos.

Redes Wireless

Hoy en día, la mayoría de los dispositivos se conectan a las redes vía wireless.

Entendamos que la conexión de un computador a un access point vía wireless, es equivalente a la conexión de un computador a un switch, donde el medio de transmisión cambia del cable al aire. Asegurar este acceso será nuestra primera prioridad.

Lo básico

Lo primero es bastante básico pero vale la pena revisarlo. En el mercado hogar, para poder facilitar la configuración de equipos tipo routers wifi, algunos fabricantes de este segmento comercializan sus equipos con parámetros pre configurados. Uno de ellos es el SSID o nombre con el que identificamos un punto de acceso WiFi. Si los mantenemos como vienen de fábrica, los hackers sabrán inmediatamente la marca y modelo del equipo de seguridad que tenemos, por lo que intentarán acceder a este utilizando las claves por default ó por medio de las vulnerabilidades publicadas en los medios relacionados a este fin.

Por lo anterior recuerda siempre:

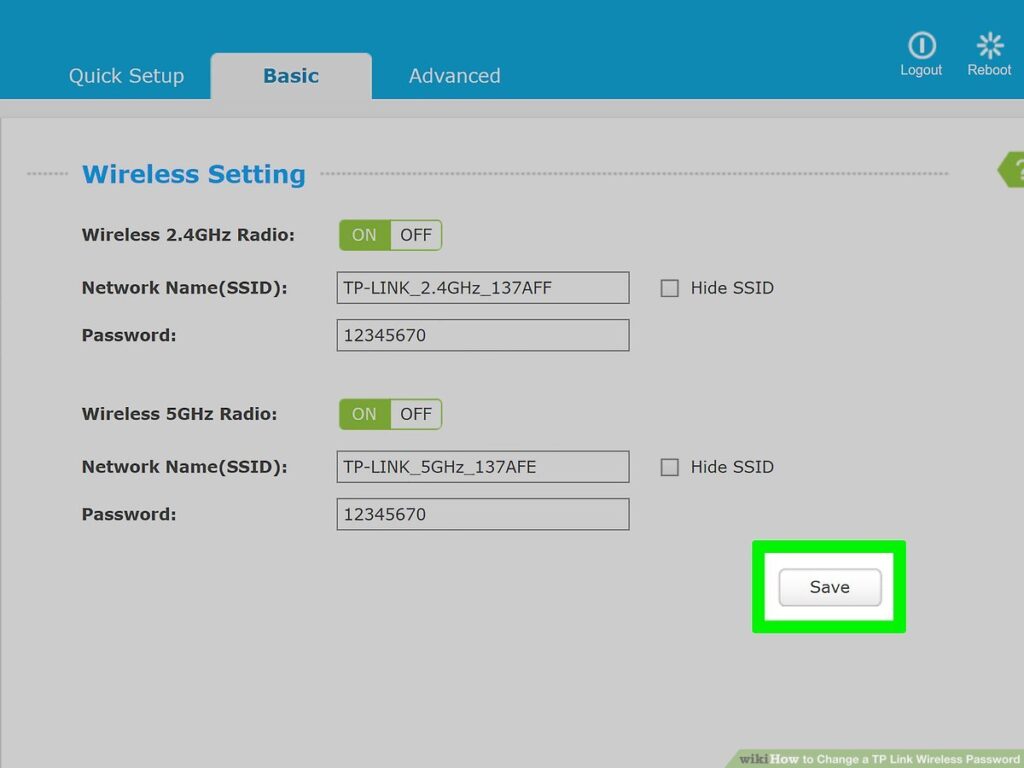

1.- Cambiar la contraseña que viene por default, típicamente admin / admin.

2.- Usar SSID’s personalizados, en estos te sugerimos no incluir

2.1 El nombre, apellido de tu familia, la dirección de tu casa, nombre de tu empresa, etc.

2.3 Trata de usar un nombre poco atractivo que no diga nada de ti ni de tu hogar.

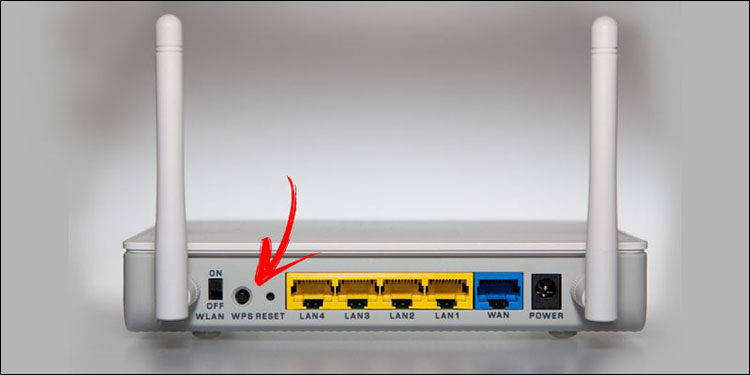

Deshabilitar la funcionalidad de WPS

Muchos routers wifi de hogar incluyen una funcionalidad conocida como WPS. Esta funcionalidad ofrece la comodidad de permitir conectarnos a estos equipos sin necesidad de conocer la clave, basta presionar el botón de WPS y acercar el equipo que queremos conectar. El problema es que las redes con WPS son MUY vulnerables y es muy simple para un hacker el obtener las claves de conexión.

En este video, vemos como un simple escaneo detecta las redes o SSID’s con WPS activo, y como una herramienta de ataque wireless logra detectar sin mucha dificultad la clave de acceso a es SSID.

Usar métodos de encriptación WPA

Aunque sea muy obvio, recuerda que los SSID’s nunca deben estar abiertos, esto quiere decir que siempre deben tener configurada una clave de encriptación. Esto no solo te protegerá de que terceros ingresen a tu red sino que también permitirá cifrar la comunicación entre el dispositivo cliente y el punto de acceso.

Una vez seleccionado el método de encriptación, recuerda siempre usar claves WPA 1, 2 o 3 según esté disponible, nunca WEP dado que este último es muy vulnerable.

Se debe tener siempre presente que ningún método es inviolable, pero si tomas algunas medidas como las que a continuación te sugerimos, le puedes hacer el trabajo muy difícil a un hacker e incluso imposible.

Para poder entender las medidas de seguridad las siguientes medidas de seguridad WiFi, es importante entender cómo opera un hackeo wireless.

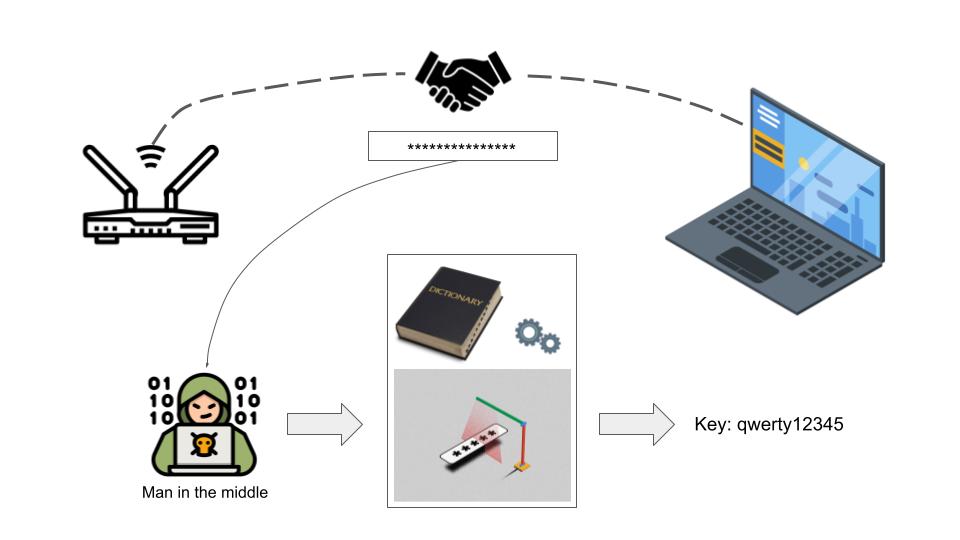

En términos simples, un hackeo wifi consiste en capturar la clave de encriptación y desencriptarla para usarla posteriormente para conectarse a la red. Con una herramienta de monitoreo, el hacker capturará tráfico para tomar el denominado handshake.

El handshake o apretón de manos es el proceso mediante el cual un access point le solicita la clave al cliente para permitirle el acceso a la red. Para esto, el hacker tiene 2 alternativas, esperar a que alguien se conecte o generar una desconexión para obligar a que el cliente se reconecte, proceso a través del cual el cliente volverá a realizar un handshake contra el access point.

Una vez que hacker cuente con el handshake, este utilizará una segunda herramienta llamada crack para intentar desencriptar la clave incluída. Para esto utilizará los denominados diccionarios.

Existen diccionarios estándar con millones de palabras, los que pueden ser obtenidos desde sitios maliciosos, así cómo también existen herramientas generadoras de diccionarios las cuales alimentándose de algunos datos claves como los nombres de los miembros de tu familia, fechas importantes, dirección y otros elementos públicos, pueden generar múltiples combinaciones de esas palabras generando un diccionario personalizado.

Si la clave es una palabra, número o una combinación de ambos, es posible que el proceso de crack sea rápido y la clave esté disponible en unos pocos minutos. Si es una palabra más compleja y poco común, puede tomar aún más tiempo.

Ahora si la clave es una combinación de letras, símbolos y números sin sentido alguno, es posible que el crack no la pueda descifrar nunca. De esta forma tendremos una red wifi mucho más segura.

Todo lo anterior es aplicable a cualquier tipo de red, sea ésta hogar o empresarial.

Comments are closed